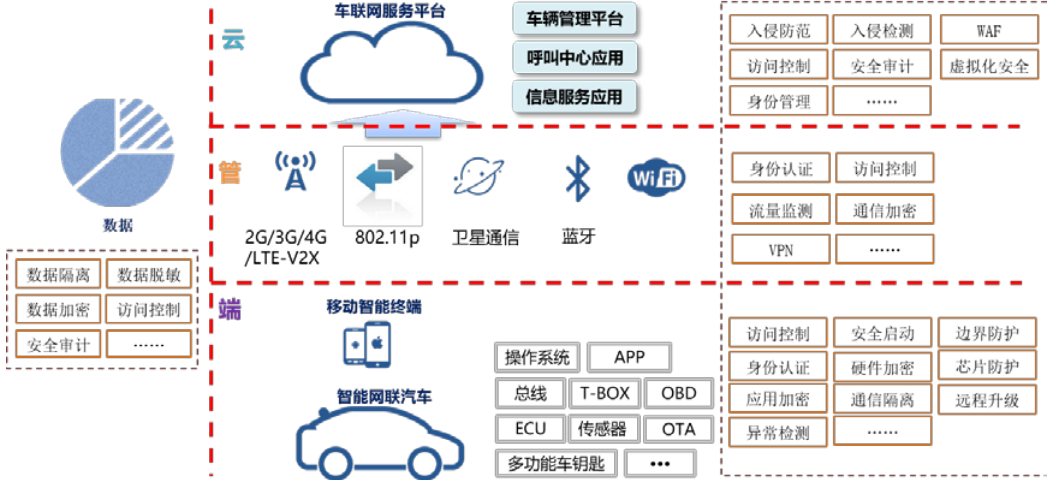

车联网后台,指的是相对于车端的,车联网的云平台系统。本篇我们讨论的就是车联网平台的安全方案。

车联网平台

车联网平台是提供车辆管理与信息服务的云端平台,负责车辆及相关设备信息的汇聚、计算、监控和管理;提供智能交通管控、远程诊断、电子呼叫中心、道理救援等车辆管理服务,以及天气预报、信息资讯等内容服务。

车联网平台安全现状及威胁

从上图可以看出车联网平台在车联网架构中的位置和作用。由于车联网平台都是基于云计算技术,云计算本身的安全问题会被引入到平台中;此外,平台也需要接入互联网,那么互联网相关的安全问题也需要关注;平台主机也需要运行操作系统,操作系统本身的漏洞带来的安全问题,平台也必须兼顾。

车联网平台常见安全策略及防护措施

- 操作系统

车联网平台主机运行的操作系统,如:Linux、AIX等。都需要针对自己平台的业务进行裁剪,各个模块资源分配、业务量峰值、数据库的选择等。为什么需要裁剪的原因与技术细节之后我们将在专门章节进行交流。

- 用户管理

根据用户的角色分配权限,仅授予用户所需的最小权限,做到专人专号。此外,用户登录口令随机生成20位以上、至少4种字符构成,并对口令生效日期进行记录,三个月更换一次口令;特殊口令由于不能修改的,密码强度要求随机生成30位以上,至少4种字符构成。

- 敏感数据保护

敏感数据保护有两个方面,一方面是针对敏感数据的访问使用白名单控制,非白名单,连接端口均通过DDoS、WAF过滤;另一方面,也是关键点,则是要使用APN进行网络隔离。一般常配备有三个APN接入网络,三个APN的功能描述如下:

- APN1负责与非车业务的交互通信;

- APN2负责车辆控制通信,主要传输汽车控制指令等敏感数据,由于安全级别较高,仅可访问可信白名单中的IP地址,避免受到攻击者干扰;

- APN3 负责车载娱乐通信等,主要访问公共互联网信息娱乐资源,如天气预报、新闻等。

车辆控制和车载娱乐采用隔离的方式来加强敏感数据保护,彼此之间网络完全隔离,形成三个不同安全等级的安全域,避免越权访问;同时,不同安全级别数据存储相互隔离,防止系统同时访问多个网络,避免数据交叉传播。

APN私网与云服务之间的访问通过硬件防火墙,过滤数据流,防范设备异常导致的流量异常、访问异常;管理访问通过白名单形式,单一授权;敏感数据传输通过APN2在车辆控制域中加密传输,避免外泄。加强数据使用限制,车联网数据仅作为内部数据使用,用于车辆故障诊断,拒绝与任何第三方共享用户数据,尽可能确保用户私密数据安全可控。

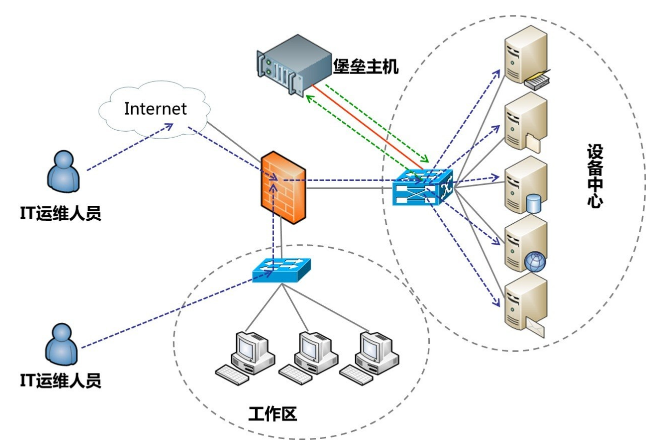

- 堡垒机

堡垒机提供了一套多维度的运维操作管控与审计解决方案,使得管理人员可以全面对各种资源(如网络设备、服务器、安全设备和数据库等)进行集中账号管理、细粒度的权限管理和访问审计,帮助车联网平台提升平台内的风险控制级别。那如何定制自己的堡垒机呢?

- 管理方便:提供一套简单直观的账号管理(包括账号的命名、密码等)、授权管理策略,管理员可快速方便地查找某个用户,查询修改访问权限。

- 可扩展性好:当进行新系统建设或扩容时,需要增加新的设备到堡垒机时,系统应能方便的增加设备数量和设备种类。

- 精细审计:针对传统网络安全审计产品无法对通过加密、图形运维操作协议进行为审计的缺陷,系统应能实现对RDP、VNC、X-Window、SSH、SFTP、HTTPS等协议进行集中审计,提供对各种操作的精细授权管理和实时监控审计。

- 审计可查:可实时监控和完整审计记录所有维护人员的操作行为;并能根据需求,方便快速的查找到用户的操作行为日志,以便追查取证。

- 安全性:堡垒机自身需具备较高的安全性,须有冗余、备份措施,如日志自动备份、带有不间断电源等。

- 部署方便:系统应采用物理旁路,逻辑串联的模式,不需要改变网络拓扑结构,不需要在终端安装客户端软件,不改变管理员、运维人员的操作习惯,也不影响正常业务运行。

- 硬件防火墙

硬件防火墙的硬件和软件都需要单独设计,有专用网络芯片来处理数据包;同时,采用专门的操作系统平台,从而避免通用操作系统的安全性漏洞。对软硬件的特殊要求,使硬件防火墙的实际带宽与理论值基本一致,有着高吞吐量、安全与速度兼顾的优点。定制自己的硬件防火墙,通常从两个大的方面来考虑。

一是做到最精准的访问控制,即基于ACTUAL的六维一体化防护,通常有以下几点:

- 一体化防护:从应用、用户、内容、时间、威胁、位置6个维度进行一体化的管控和防御。内容层的防御与应用识别深度结合,一体化处理。

- 基于应用:运用多种技术手段,准确识别包括移动应用及Web应用内的6000+应用协议及应用的不同功能,继而进行访问控制和业务加速。

- 基于用户:通过Radius、LDAP等多种用户识别手段集成已有用户认证系统简化管理。基于用户进行访问控制、QoS管理和深度防护。

- 基于位置:与全球位置信息结合,识别流量发起的位置信息;掌控应用和攻击发起的位置,第一时间发现网络异常情况。根据位置信息可以实现对不同区域访问流量的差异化控制。支持根据IP自定义位置。

二是考虑最实用NGFW特性,即一台顶多台设备冗余,大幅降低TCO。通常包含:

- 一机多能:集传统防火墙、VPN、入侵防御、防病毒、数据防泄漏、带宽管理、上网行为管理等功能于一身,简化部署,提高管理效率。

- 入侵防护(IPS):超过5000种漏洞特征的攻击检测和防御。支持Web攻击识别和防护,如跨站脚本攻击、SQL注入攻击等。

- 防病毒(AV):高性能病毒引擎,可防护500万种以上的病毒和木马,病毒特征库每日更新。

- 数据防泄漏:对传输的文件和内容进行识别过滤。可识别多种常见文件类型,防止通过修改后缀名的病毒攻击。能对TXT、Word、Excel、PPT、PDF、RAR等30+文件进行还原和内容过滤,防止关键信息通过文件泄露。

- SSL解密:作为代理,可对SSL加密流量进行应用层安全防护,如IPS、AV、数据防泄漏、URL过滤等。

- Anti-DDoS:可以识别和防范SYN flood、UDP flood等多种DDoS攻击,识别500多万种病毒。

- QoS管理:基于应用灵活的管理流量带宽的上限和下限,可基于应用进行策略路由和QoS标签着色。支持对URL分类的QoS标签着色,例如:优先转发对控制车辆的访问。

- 负载均衡:支持服务器间的负载均衡。对多出口场景,可按照链路质量、链路带宽比例、链路权重基于应用进行负载均衡。

- 安全运营中心

安全运营中心通常是一个安全大数据可视平台。为大数据提供业务和资产可视、风险和威胁可视。通过对海量数据进行多维、智能的持续分析,发现潜在的外部和内部的风险,预测即将发生的安全威胁,应该由专业团队运营。其功能概要说明如下:

- 包括 DDoS 事件,Web 攻击,异地登录,暴力破解等攻击事件的监控和审计及木马文件的检测。

- 对主机上存在的高危漏洞风险进行实时预警,并提供修复方案,包括系统漏洞、Web 类漏洞,帮助管理者快速应对漏洞风险。

- 云主机日志及各个服务集群日志使用 Elasticsearch Service(ES)服务构建日志分析、异常监控。

- 完善远程OTA更新功能,加强更新校验和签名认证,适配固件更新(FOTA)和软件更新(SOTA),在发现安全漏洞时快速更新系统,大幅降低召回成本和漏洞的暴露时间。

- 建立车联网证书管理机制,用于智能网联汽车和用户身份验证,为用户加密密钥和登录凭证提供安全管理。

- 开展漏洞和威胁情报共享库,在整车厂商、服务提供商及政府机构之间进行安全信息共享和整合,集中管理、分析,保证已经解决漏洞不会二次重现。

以上就是车联网众多节点中的车联网后台(云)安全方案,下一回我们将分析基于ECU微小算法—Simon与Speck,敬请关注。